bloqueadores de puertos

ProteGER. PrevenIR. PreservAR.

SOLUCIONES DE SEGURIDAD FÍSICA DE PRIMER NIVEL PARA INTERFACES Y SISTEMAS DE HARDWARE DE IT Y AV

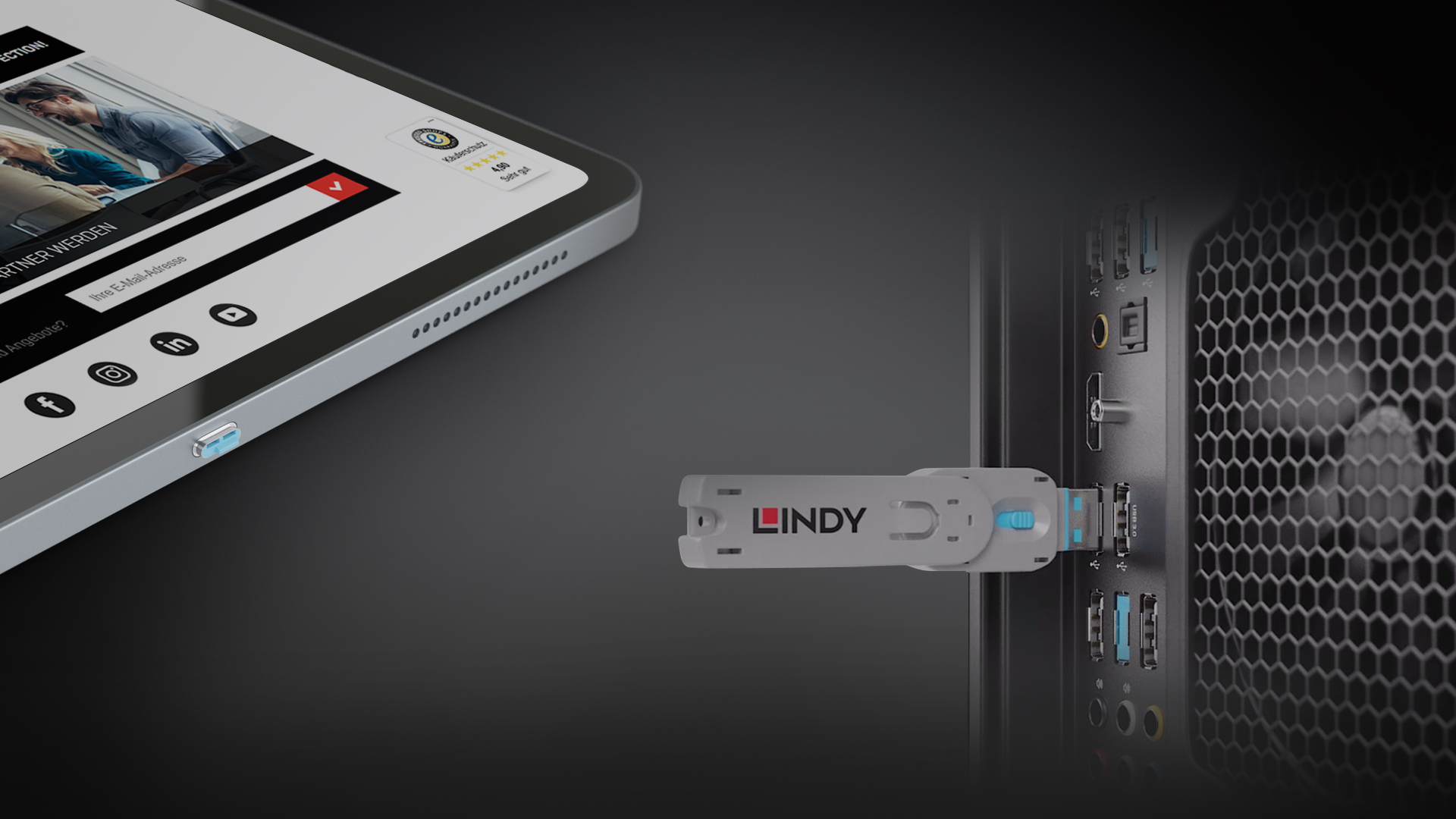

Los bloqueadores de puertos son elementos disuasorios visuales que se adaptan perfectamente a diversos entornos y proporcionan una barrera física contra el acceso no autorizado. Son una solución escalable y fácil de instalar que cumple los requisitos de cualquier entorno, desde las empresas más pequeñas hasta las corporaciones multinacionales.

NUESTRA GAMA DE SOLUCIONES DE SEGURIDAD

USB TIPO A

DESCUBRE MÁS

USB TIPO C

DESCUBRE MÁS

RJ45

DESCUBRE MÁS

SFP

DESCUBRE MÁSUSB TIPO C

El juego de bloqueadores de puertos de tipo C permite insertar y retirar bloqueadores de los puertos USB tipo C. Disponible como paquete de 10 bloqueadores, o como juego de 1 llave y 4 bloqueadores en varios colores.

USB TIPO A

El juego de bloqueadores de puertos de tipo A permite insertar y extraer bloqueadores de los puertos USB tipo A. Disponible como llave individual, paquete de 10 bloqueadores o como juego de 1 llave y 4 bloqueadores en varios colores.

RJ45

Los bloqueadores de puertos RJ45 se pueden utilizar para bloquear fácilmente los puertos de red abiertos y evitar que los usuarios conecten cables, dispositivos o inserten objetos extraños sin permiso. Los puertos RJ45 son omnipresentes en los entornos de red, por lo que al bloquearlos se obtiene una primera línea de seguridad de red contra virus y otras amenazas. Los puertos RJ45 también pueden actuar como señal visual, mostrando los puertos inactivos o desconectados.

SFP

Los bloqueadores de puertos SFP pueden bloquear los puertos para módulos SFP -por ejemplo, en conmutadores de red- e impedir así que se utilicen dichos puertos. Esto ofrece una protección adicional, especialmente si todos los puertos libres de un conmutador de red ya están asegurados con bloqueadores de puertos RJ45 y también se quiere impedir el acceso no autorizado a la red a través de las ranuras de los módulos. Disponible como pack con 20 bloqueadores o como pack con 1 llave y 10 bloqueadores.

SOLUCIONES DE SEGURIDAD DE DATOS

LAS VENTAJAS DE LA PROTECCIÓN FÍSICA DE DATOS

Las soluciones de seguridad de datos proporcionan a los usuarios las herramientas necesarias para evitar que la seguridad se vea comprometida y disuadir a los usuarios no autorizados de acceder a los puertos que proporcionan funciones esenciales a una aplicación o almacenan datos sensibles que deben permanecer confidenciales o seguros.

Hay varias formas de proteger los datos digitalmente: cortafuegos, programas antivirus y software de seguridad a medida. Sin embargo, los bloqueadores físicos pueden ser igual de importantes para evitar que los datos se pongan en peligro.

REFUERCE LA SEGURIDAD

Los bloqueadores de puertos sirven como un gran elemento disuasorio visual para las amenazas a los datos. Conecte estos sencillos dispositivos a un puerto correspondiente e impida que usuarios no autorizados introduzcan dispositivos que puedan poner en peligro la seguridad o los datos.

FACILIDAD DE USO

Su despliegue rápido y sencillo permite bloquear varios puertos y que los administradores de sistemas los gestionen fácilmente. No se necesita formación ni software para su instalación y, una vez instalados, los bloqueadores de puertos prácticamente no requieren mantenimiento.

EFICAZ

Y ESCALABLE

Los bajos costes de instalación facilitan el despliegue gradual en una instalación a medida que el presupuesto lo permite. Prácticamente sin costes de mantenimiento y con llaves y bloqueadores adicionales disponibles, estos dispositivos ofrecen una escalabilidad casi ilimitada.

SEGURIDAD

EN PROFUNDIDAD

Combinados con soluciones de software como programas especializados y restricciones de la BIOS, los bloqueadores de puertos proporcionan una capa adicional de defensa contra el robo de datos y las amenazas.

EJEMPLOS DE APLICACIÓN

USB TiPo C

Proteger los portátiles de accesos no autorizados en el lugar de trabajo.

Evitar que las tabletas que se dejan en entornos públicos, como puntos de venta y aulas, sean accedidas por terceros no autorizados.

USB TiPo A

Bloquee los puertos de los PC de la oficina para ayudar a etiquetar los puertos no utilizados o denegar el acceso.

Bloquee el acceso a los puertos USB de los sistemas informáticos y audiovisuales profesionales, como servidores, matrices y conmutadores.

puertos RJ45

Deniega el acceso de los usuarios a los puertos Ethernet de los ordenadores de sobremesa en centros de trabajo y escuelas.

Marque los puertos RJ-45 de los conmutadores de red

para mostrar los puertos desactivados o inactivos.

puertos SFP

Bloquea los puertos para módulos SFP e impide así que se conecten dichos puertos. Esto proporciona una protección adicional, especialmente si se desea evitar el acceso no autorizado a la red a través de los puertos de los módulos.